28th Февраль 2013 автор admin

Целью создания цифровой подписи является защита электронных документов от подделки, а также для подтверждения авторства определенного лица, создавшего или заверившего документ. Появление и развитие систем электронного документооборота повысило интерес к данной теме.…

Целью создания цифровой подписи является защита электронных документов от подделки, а также для подтверждения авторства определенного лица, создавшего или заверившего документ. Появление и развитие систем электронного документооборота повысило интерес к данной теме.…

Рубрика: Информационная безопасность |

22nd Февраль 2013 автор admin

Бурный рост объемов данных привел к появлению новых технологий их хранения, а также к разработке средств защиты. Последнее стало особо актуальным, так как обработка таких массивов информации требует централизации с применением разнообразных хранилищ, массивов накопителей на жестких дисках, сетей хранения данных, что упрощает доступ злоумышленника к ним. Еще одна из …

Бурный рост объемов данных привел к появлению новых технологий их хранения, а также к разработке средств защиты. Последнее стало особо актуальным, так как обработка таких массивов информации требует централизации с применением разнообразных хранилищ, массивов накопителей на жестких дисках, сетей хранения данных, что упрощает доступ злоумышленника к ним. Еще одна из …

Рубрика: Антивирусные программы |

12th Февраль 2013 автор admin

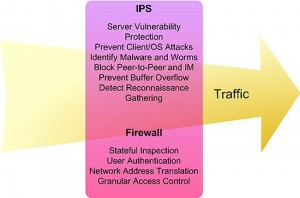

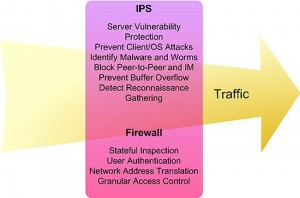

Классическими решениями для защиты от сетевых атак являются межсетевые экраны и системы обнаружения вторжений (Intrusion Detection System – IDS). Межсетевые экраны акцентируют внимание на заголовке IP-пакета, не обрабатывая содержимое трафика. Системы IDS предназначены для анализа того, что пропускают межсетевые экраны, но не способны блокировать сетевые атаки, потому что через них …

Классическими решениями для защиты от сетевых атак являются межсетевые экраны и системы обнаружения вторжений (Intrusion Detection System – IDS). Межсетевые экраны акцентируют внимание на заголовке IP-пакета, не обрабатывая содержимое трафика. Системы IDS предназначены для анализа того, что пропускают межсетевые экраны, но не способны блокировать сетевые атаки, потому что через них …

Рубрика: Информационная безопасность |

5th Февраль 2013 автор admin

Информация конфиденциального характера требует определенных правил не только к хранению, но и уничтожению. Не редко на случайно приобретенных компьютерах остаются персональные данные предыдущего пользователя (номера счетов, файлы с паролями к различным сервисам).…

Информация конфиденциального характера требует определенных правил не только к хранению, но и уничтожению. Не редко на случайно приобретенных компьютерах остаются персональные данные предыдущего пользователя (номера счетов, файлы с паролями к различным сервисам).…

Рубрика: Способы защиты информации |

Целью создания цифровой подписи является защита электронных документов от подделки, а также для подтверждения авторства определенного лица, создавшего или заверившего документ. Появление и развитие систем электронного документооборота повысило интерес к данной теме.…

Целью создания цифровой подписи является защита электронных документов от подделки, а также для подтверждения авторства определенного лица, создавшего или заверившего документ. Появление и развитие систем электронного документооборота повысило интерес к данной теме.…